VPNとオニオンルーティング(TOR)の包括的な比較

仮想プライベートネットワーク(VPN)とオニオンルーター(Tor)には共通点が多くあります。両方のVPNとTorは、トラフィックを送信先に送る前にそれを暗号化しプロキシとして使用します。

そして、TorとVPNの両方が、ウェブサイトやオンラインサービスにアクセスする際に、本物のIPアドレスとした場所を隠します。したがって、どちらもあなたを識別し追跡しにくくします。

- VPNとは何か、そしてどのように動作するか

- VPNがあなたのインターネットトラフィックをプライベートに保つ方法

- Torとは何か、そしてどのように動作するか

- Torがプライバシーと匿名性の両方を保証する方法

- VPN vs TOR:違いと類似点

- VPNとTORの使用事例

しかし、これらの類似点にもかかわらず、VPNとTorは異なる存在であり、異なる目的を持っています。この記事では、VPNとTor、それらがどのように動作し、どちらを使用すべきかについて見ていきます。

まずはVPNから始めましょう。

両方の技術はトラフィックを暗号化しプロキシとして使用し、本物のIPアドレスと場所を隠します。ただし、VPNはプライバシーに焦点を当てており、Torは匿名性に関連しています。

VPNは中央集権型のサービスであり、Torはボランティアによって運営される分散型ネットワークです。VPNとTorそれぞれのさまざまな使用事例について説明し、VPNを使用して検閲またはジオ制限を回避したり、Torを使用してウェブを匿名でブラウジングしたりダークウェブにアクセスしたりする方法について説明します。

最後に、両方の技術を同時に使用してセキュリティを強化する可能性について触れますが、その代わりにインターネット速度が遅くなるというコストがかかります。

VPNとは何ですか?

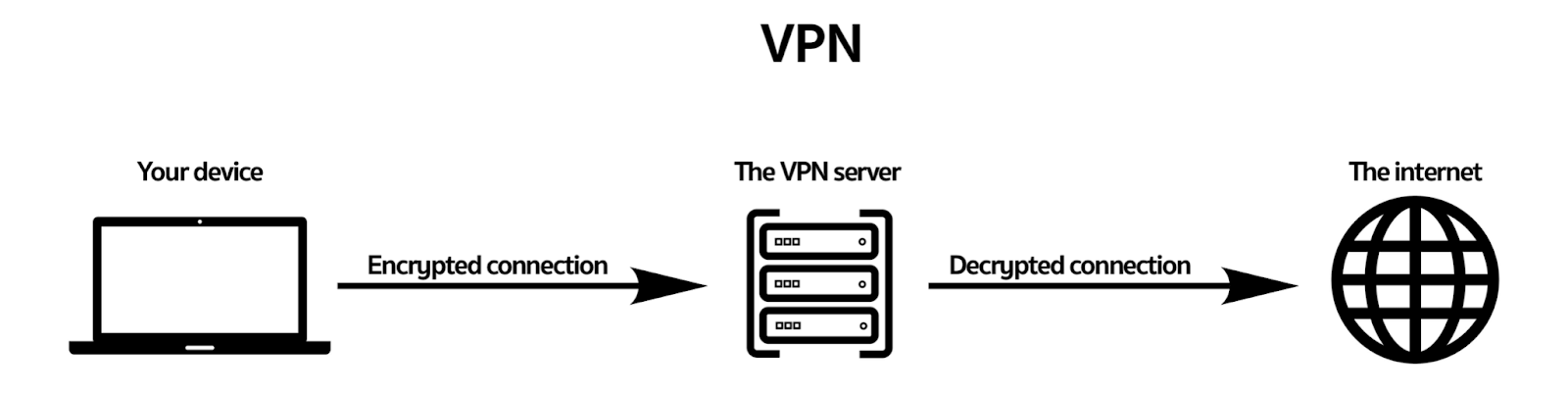

VPN(仮想プライベートネットワーク)は、あなたのデバイス(コンピュータ、タブレット、スマートフォン)とインターネットの間に位置するサーバーです。

デバイスから、VPNサーバーへの暗号化された接続を開始します。接続が確立されると、すべてのトラフィックがVPNサーバーを経由し、暗号化され、要求されたウェブサイトやサービスに送信される前に復号化されます。

VPNの動作方法は以下の通りです:

VPNサーバーへの接続が暗号化されているため、第三者(ISPを含む)はオンラインで何をしているかを知ることはできません。

ISPは、接続をISPのネットワークから開始したことを知るでしょう。しかし、一旦接続が確立されると、暗号化によりISPは接続から排除されます。

VPNトラフィックを検出することは可能であり、Netflixなど多くのウェブサイトはVPNを検出してブロックしますが、プロトコルやポートを切り替えたり、曖昧化プロキシを使用したりすることで、VPN接続をブロックに対してより強固にする方法があります。

VPNを使用すると、Netflixなどのストリーミングサービスの地域制限を回避し、通常特定の国でのみ利用可能なコンテンツにアクセスできます。

例えば、アメリカ外からアメリカのNetflixコンテンツにアクセスしたい場合、VPNを使用して位置を偽装し、アメリカにいるかのように見せることができます。

信頼性のあるVPNを見つけてこのコンテンツにアクセスできるようにするためのアメリカのNetflix向けの最高のVPNに関するガイドをご覧ください。

一部のVPNサービスプロバイダーは、ユーザーにこれらのオプションの一部を提供していますが、すべてではありません。

VPNはまた、ISPが提供するIPアドレスを、接続しているVPNサーバーのIPアドレスで置き換えます。

したがって、アクセスするウェブサイトはVPNサーバーのIPアドレスしか見えず、サイトはあなたが数千マイル離れているかもしれないにもかかわらず、サーバーの場所にいるとみなします。

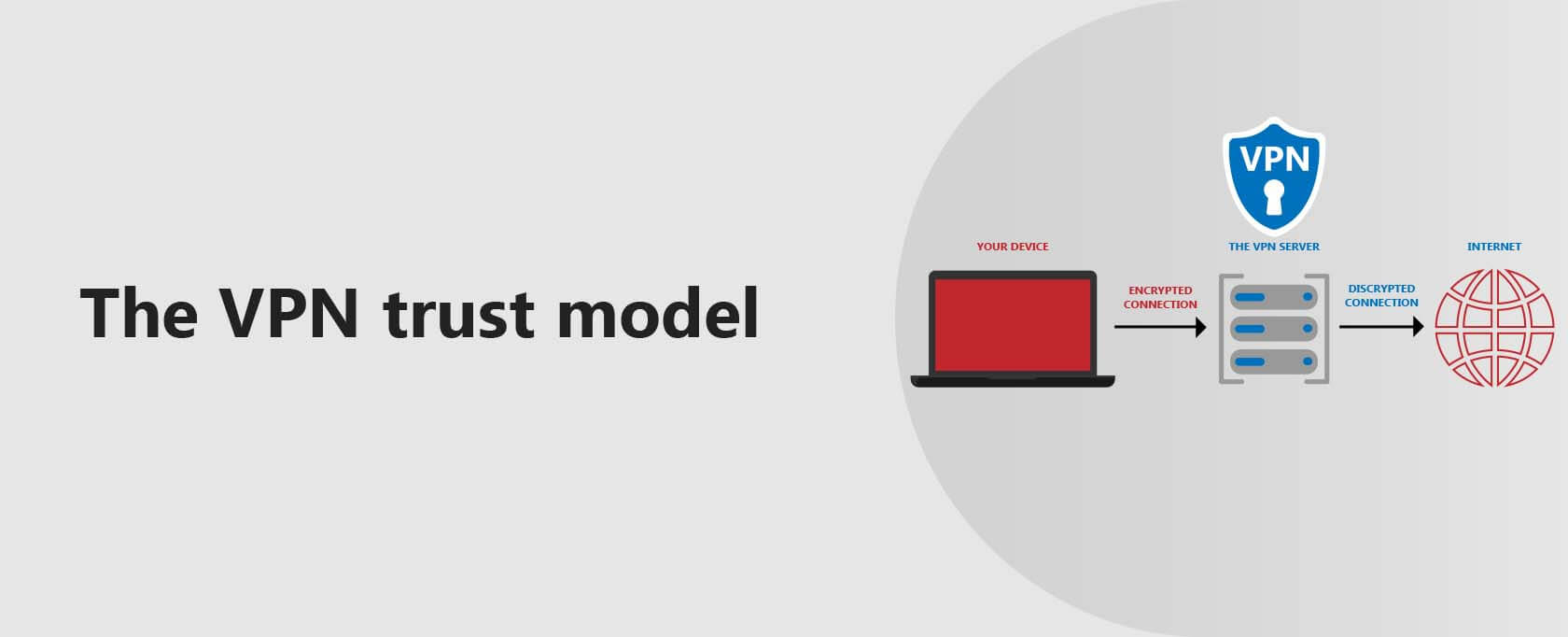

VPNの信頼モデル

VPNの信頼モデルは基本的に「全てか何もか」です。あなたはインターネットトラフィックをすべてそのサーバーを介して送信しているため、VPNプロバイダーを完全に信頼する必要があります。VPNプロバイダーは、あなたが行うすべてのことを記録する技術的な能力を持っています。

VPNは中央集権型のサービスです。つまり、一方の当事者がすべてのキーを保持し、したがって、一点の障害または妥協点があります。信頼モデルは、VPNとTorの間の重要な違いの特徴です。

良いVPNプロバイダーを選び、特にそのログポリシーを読む時間を取ることは非常に重要です。間違ったVPNプロバイダーを選ぶと、単にISP接続を使用するよりも悪い状況になる可能性があります。

無料のVPNはお勧めしません。なぜなら、通常、ログを記録してデータを販売する傾向があるため、最初からVPNを使用する目的が台無しになるからです。

良いVPNプロバイダーは、明確なプライバシーポリシーと堅牢なログ記録ポリシーを持っています。最終的には彼らの言葉を信じる必要があります。ただし、少なくとも情報を元にした意思決定をすることができます。

VPNの使用方法

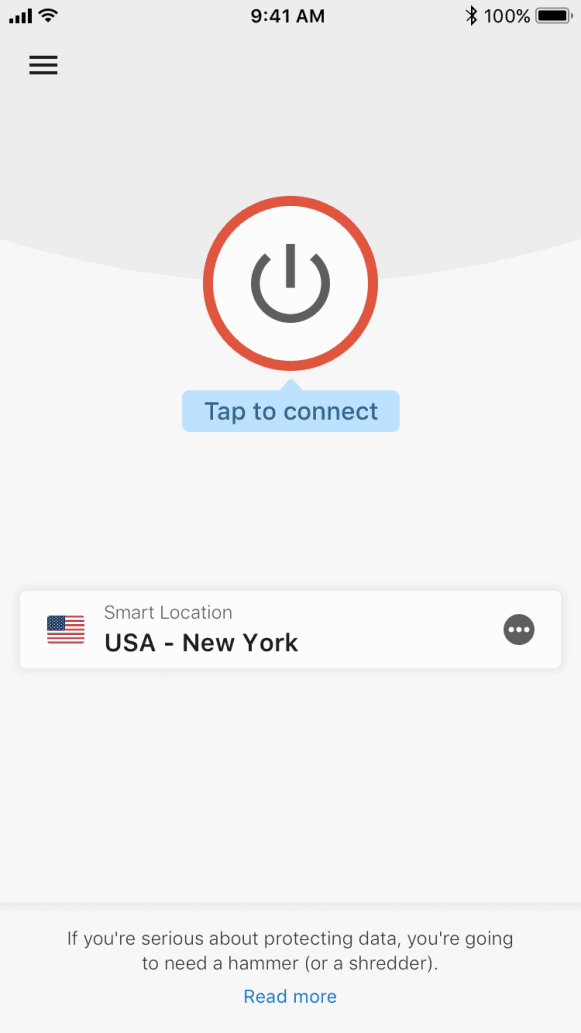

VPNを使用するには、VPNクライアントが必要です。通常、それはあなたが登録したVPNプロバイダーによって提供されるアプリケーションでしょう。サードパーティのクライアントであることもありますが、これはますます少なくなっています。

ネイティブVPNクライアント(VPNプロバイダーが提供するVPNクライアントアプリ)は通常非常に使いやすく、接続を開始するには大きな「接続」ボタンを押す必要がある場合があります。以下の画像(ExpressVPNから)のように、VPNサーバーに接続したら、WhatsAppのメッセージからブラウズするウェブサイトまで、すべてのトラフィックがVPNサーバーを介して送信されます。VPN接続はシステム全体に適用されます。

TORとは?

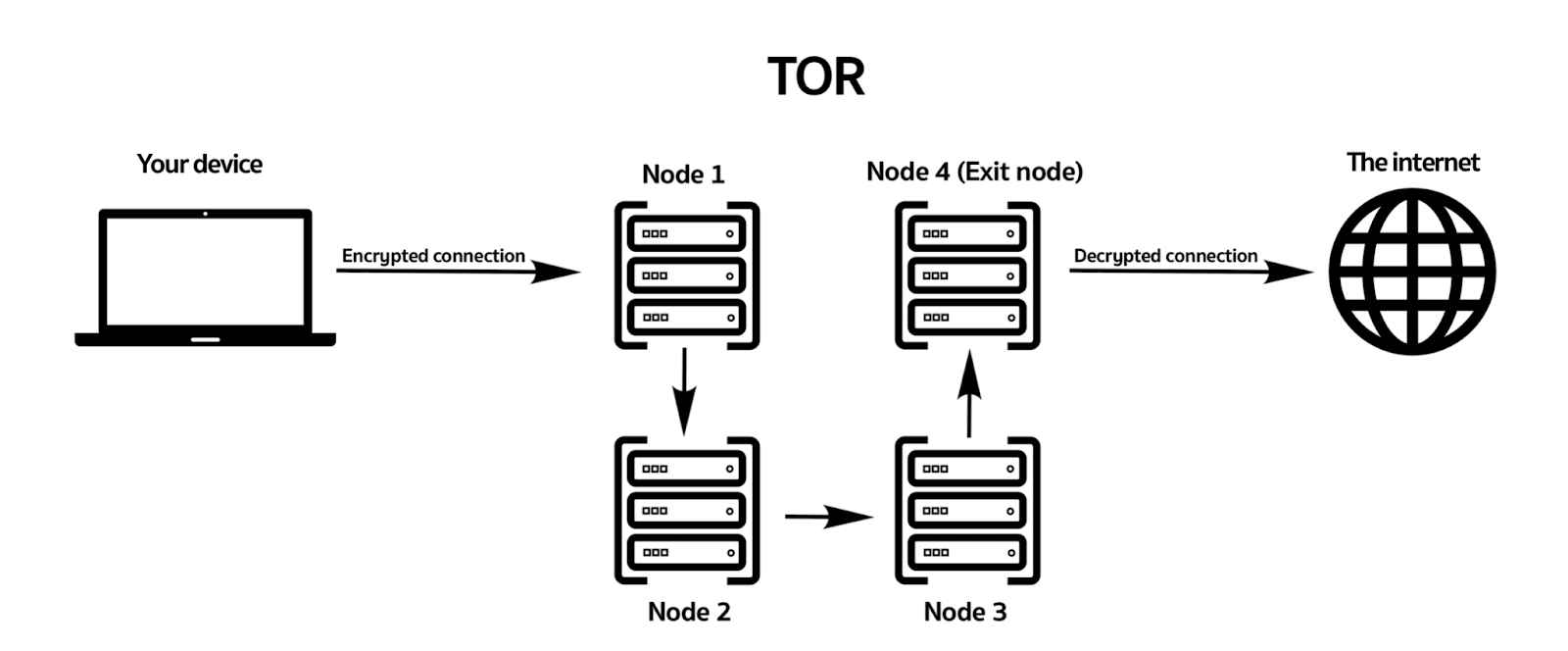

TORは「The Onion Router」の略です。要するに、TORは世界中のボランティアによって運営される多数のプロキシサーバー(ノードまたはリレー)の大規模なネットワークです。TORを使用すると、トラフィックはあなたのデバイスから出て、TORノードへの暗号化された接続を作成します。

そこから、トラフィックは他のランダムなTORノード(通常は4つから6つの間)を世界中で往復し、最後のノードで復号化されて最終的な宛先に送信されます。

各ホップでトラフィックは暗号化されているため、単一のTORノードは要求のソース、コンテンツ、および宛先を結びつけることができません。

これがTORの動作原理です:

VPNと同様に、この暗号化により、ISPや第三者があなたの活動を監視することができません。ただし、ISPおよび訪問するウェブサイトは、あなたがTORを使用していることを知っています。

TORの出口ノードのリスト(インターネットに出る前の最終ホップのTORノード)は公開されています。したがって、TORトラフィックは簡単に識別され、ブロックされる可能性があります。

この問題は、TORブリッジを使用することで緩和できます。ブリッジは公には知られていないノードで、既知のTORノードへのアクセスがISPによってブロックされている場合でもTORに接続するために使用できます。

TOR接続をブロックするウェブサイトは、ブリッジをTORネットワークのものとして識別しません。ただし、ブリッジを使用することは簡単に設定し忘れることのできるものではありません。

そして、TORをブリッジを使用するように設定することは、この記事の範囲を超えています。ISPがTORをブロックしている場合の回避策があることを知っておくだけでも十分です。

TORを使用すると、IPアドレスがTORの出口ノードのIPアドレスに置き換わり、VPNと同様に動作します。つまり、米国にいてTORの出口ノードがフランスにある場合、接続するウェブサイトはフランスのIPアドレスを見て、あなたがフランスにいると思うでしょう。

TORはまた、いわゆるダークウェブへのアクセスも可能にします。ダークウェブは、TORネットワーク外でアクセスできないネットワークの一部です(つまり、通常のインターネットを介してはアクセスできない)。

これらのサイトは、TORを介してのみアクセスでき、.onionトップレベルドメイン(TLD)を持っています。ダークウェブの大部分はブラックマーケットをホストしており、犯罪活動に使用されていますが、合法的な目的にも使用されています。

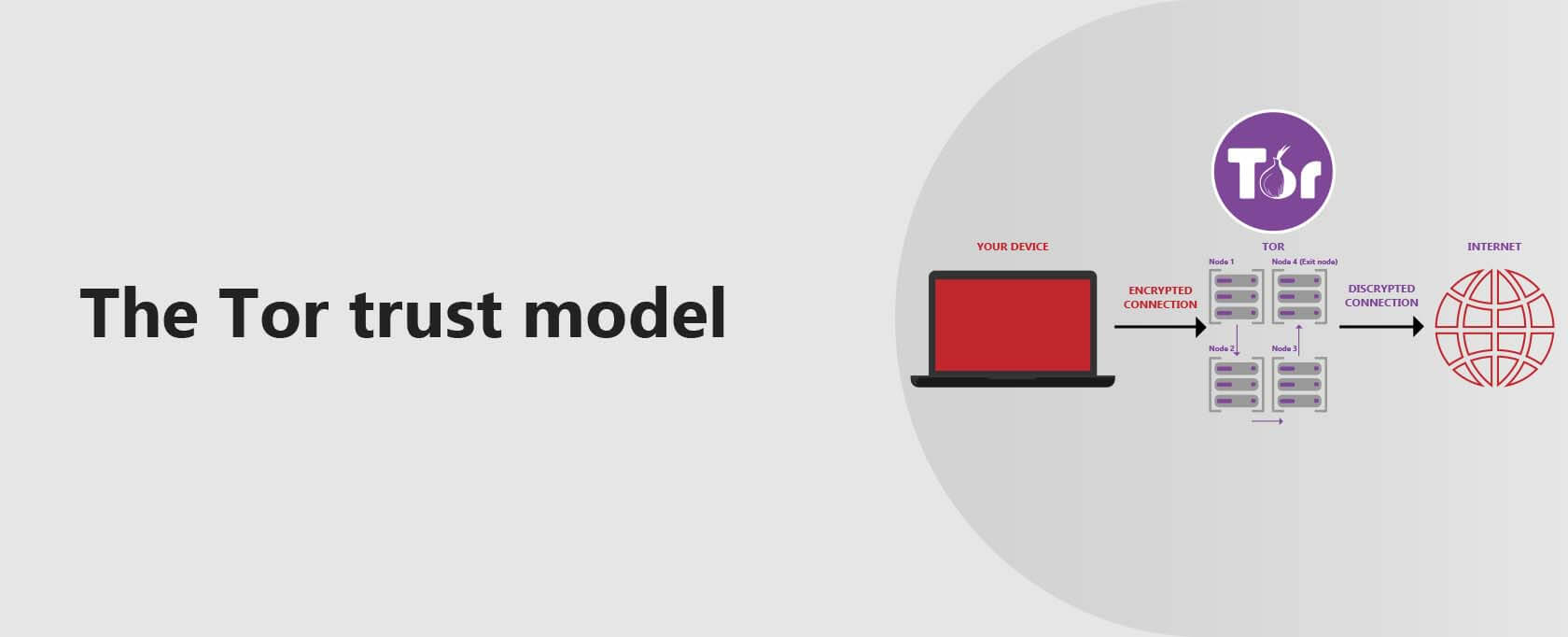

Torの信頼モデル

これまでに、VPNとTorは実質的に同じように見えます。ただし、Torはトラフィックを複数のサーバーに跳ね返すのに対し、VPNは通常(必ずしもそうではありませんが)単一のサーバーを介してトラフィックを跳ね返します。それに関してはもう少し詳しく説明しますが、信頼モデルは大きな違いとなります。

先ほどVPNについて述べたように、信頼モデルはすべてか何もかでした。VPNは中央集権的なサービスであり、VPNプロバイダーはあなたのトラフィックを見ることができます。VPNプロバイダーを信頼していない場合、そのネットワークに接続しないでください。

一方、Torは大きく異なる信頼モデルを持っています。Torは分散的で、中央集権的なサービスではありません。つまり、誰もがTorネットワークを所有しておらず、法人でも個人でもありません。

それは世界中の何千ものボランティアによって運営されています。Torユーザーのトラフィックが収束する中央のポイントはありません。信頼するための中央集権的な運営者は存在しません。コードを信頼する必要があります。

Torを使用すると、異なるウェブサイトを訪れるたびに、新しいランダムなTorノードのシーケンスを通過します。

さて、最後のTorノードである出口ノードが、それを介して通過する暗号化されていないトラフィックを読むことは可能ですが、そのソースを特定することはできません。あなたは依然として匿名のままです。

Torを使用する

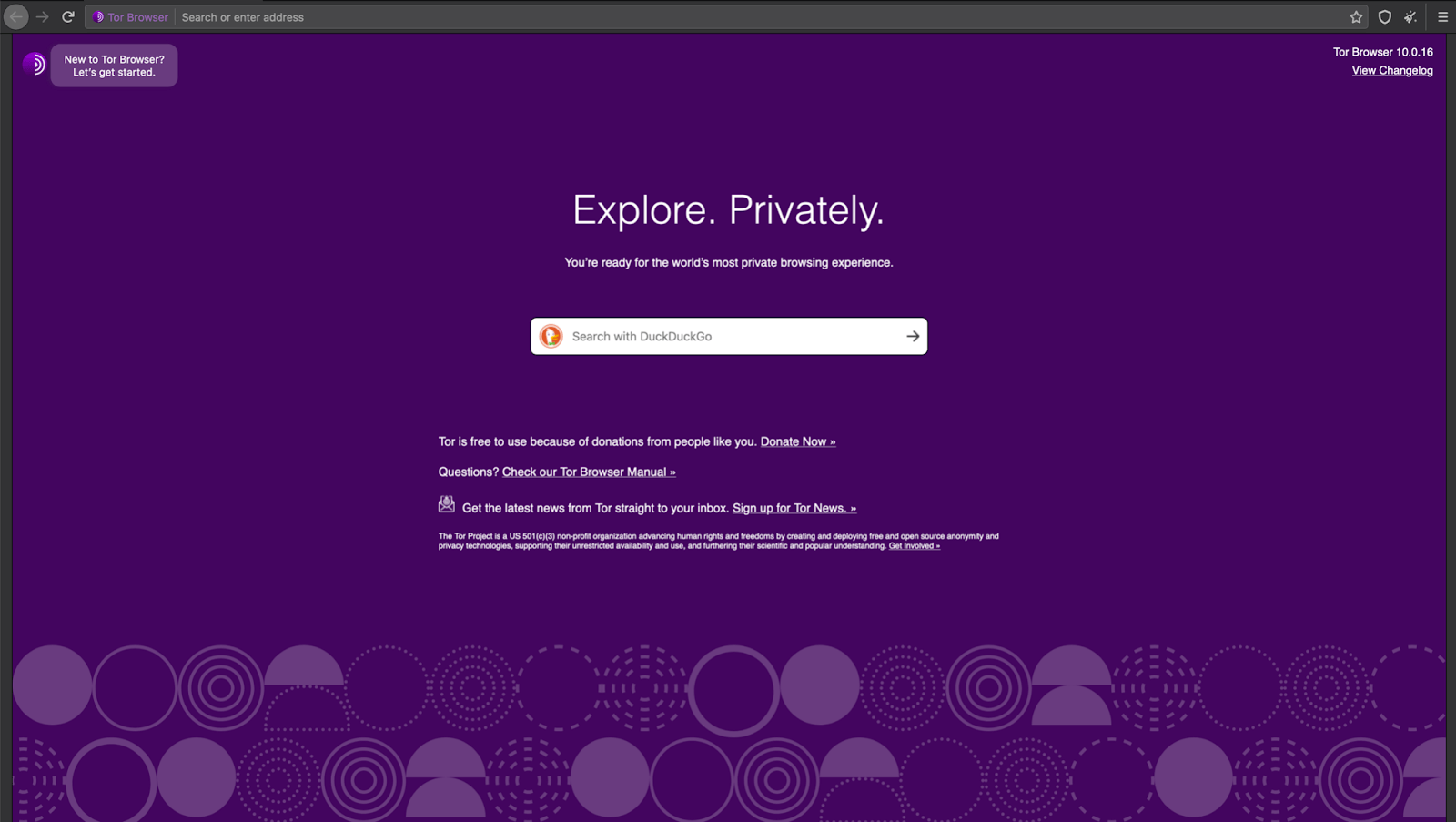

Torを使用する最も簡単な方法は、Torブラウザをダウンロードしてインストールすることです。これは、Torネットワークに接続するように設定された、Firefoxの変更バージョンです。

また、プライバシーと匿名性を向上させるためにJavaScriptとWebRTCが無効になっています。Torブラウザはまた、あなたの閲覧履歴を保存せず、スクリプトを実行せず、閉じると自動的にクッキーを削除します。

Torを使用する他の方法もありますが、ルーターで設定するか、TAILSオペレーティングシステムを使用するなど、これらは簡単な方法ではなく、この投稿の範囲を超えています。

Torブラウザを使用すると、Torネットワークに接続するために行う必要があるのは、それを起動するだけです。

Torブラウザを使用する際に覚えておくべきいくつかのことがあります。まず、TorブラウザのトラフィックのみがTorネットワークを介して送信されます。Torブラウザの外で行うすべての操作は、引き続きISPの接続を使用します。

さらに、Torは各リクエストごとにトラフィックを複数のノードを介してバウンスさせるため、接続にかなりの遅延が追加されます。

言い換えれば、Torは接続を明らかに遅くします。Torは速度とパフォーマンスよりもセキュリティと匿名性を重視しています。

また、Torブラウザを使用してファイルをダウンロードすることはお勧めできません。そうすることで、Torネットワーク外での接続が行われ、匿名性が危険にさらされる可能性があります。

プライバシー対匿名性

TorとVPNの類似点と相違点を見てきました。確かに、両者の間には重なりがあります。

ただし、使用方法において、VPNはプライバシーに関するものであり、一方、Torは匿名性に関するものです。プライバシーはあなたの行動を隠しますが、匿名性はあなたの正体を隠します。

VPNに登録すると、通常、VPNプロバイダーはあなたの正体を知っています。おそらく、クレジットカードで支払いをしましたよね。

そして、一部のVPNプロバイダーは匿名の現金支払いや暗号通貨を受け付けていますが、ほとんどのユーザーはクレジットカードで支払いを行っています。したがって、VPNプロバイダーに対しては匿名ではありません。

ただし、信頼性のあるVPNプロバイダーに加入して、アクティビティログを保存しない場合、あなたの行動は秘密に保たれるべきです – あなたの接続は暗号化され、プロバイダーはログを保持しません。

VPNプロバイダーが法的機関からデータ要求を受けた場合、従う義務があります。ただし、それ以前に持っていなかったデータ、つまりあなたの閲覧履歴などを提供することはできません。ただし、あなたのアイデンティティに関連付けられた支払い情報は提供される可能性があります。

VPNはプライバシーを向上させますが、あなたを匿名にするわけではありません – 特にVPNを使用しながらオンラインアカウントにログインする場合…

一方、Torには所有者や中央集権化されたサーバーがありません。Torは、世界中のボランティアによって運営されるノードの分散ネットワークです。

サインアップは不要で、支払いも不要で、識別情報を提供する必要もありません。ダウンロードしてインストールし、使用を開始します。

これに加えて、あなたのトラフィックが暗号化され、最終的な宛先に送信される前に4から6か所のランダムな場所をバウンスするため、Tor接続を個々のユーザーに関連付けることは非常に難しいです。

一定のガイドラインに従う限り(オンラインアカウントにサインインしないなど)、Torはオンラインであなたを匿名にすることができます。

完全な匿名性を確保するためには、Torネットワークに接続したままであなたに関連付けられたオンラインアカウントにログインしないことが推奨されています。

これは匿名性の目的を阻害し、Torセッションが潜在的にあなたのアイデンティティに関連付けられる可能性があるからです。

VPNの使用時期

以下の状況でVPNを使用すると良いでしょう:

検閲を回避するために: インターネットが厳しく検閲されている国に住んでいる場合、VPNを使用することでこれらのブロックを回避できます。

動作するサーバーを見つけるために複数のサーバーを試す必要があるかもしれませんが、通常、TorよりもVPNの方が成功しやすいです。Torは比較的簡単にブロックされます。

地域ブロックを回避するために: Netflixなどの多くのストリーミングサイトは、地理情報に基づいて一部のメディアへのアクセスを制限しています。

フランスのコンテンツはフランスのユーザーのみ利用可能であり、ドイツのコンテンツはドイツのユーザーのみがアクセスできるなどです。VPNを使用すると、あなたの場所を偽装でき、地域制限を回避できます。

公共のWiFiを使用する場合: 同じ公共のWiFiを使用している他の人々が誰であるかはわかりません。

そして、公共のWiFiは通常、弱いセキュリティで実装され、多くの公共のWiFiアクセスポイントは開放されたセキュリティのないネットワークです。公共のWiFiを使用する際にVPNを使用すると、接続を遅くすることなくハッカーから保護されます。

ISPの遅延を防ぐために: 一部のISPは、ネットワーク上の特定の種類のトラフィックを優先します。通常、P2Pトラフィックやビデオストリームなどの他の種類のトラフィックを遅延させることによってこれを実現します。

VPNはあなたのトラフィックをISPから隠します。ISPがどの種類のトラフィックを生成しているかを知らない場合、それを遅延させることはできません。

制限的なファイアウォールを回避するために: 一部の組織(学校、企業)は、自分たちのネットワーク上で特定のオンラインコンテンツへのアクセスをブロックしています。

VPNを使用することで、53番(DNS)や443番(HTTPS)などの一般的なポートを使用したり、他の難読化対策を使用したりすることで、これらのブロックを回避できるかもしれません。このようなネットワークは非常に高い確率でTor接続をブロックするでしょう。

トレント: P2Pファイル共有はリスクが伴うことがあり、IPアドレスを隠すことは理にかなっています。VPNはこれを実現し、Torを使用するよりもはるかに高速な速度を提供します。

Torをいつ使用すべきか?

匿名でウェブを閲覧する: 上記で述べたように、Torを使用するためのサインアッププロセスはありません。したがって、あなたの身元は方程式の一部ではありません。

そして、あなたのトラフィックが複数の場所にバウンスするという事実は、個々のTorユーザーを特定するのはほぼ不可能にします。

ただし、Torを使用する際にアカウントにログインしないように注意してください。そうしないと、匿名性が失われます。

ダークウェブにアクセスする: Torはダークウェブにアクセスする唯一の方法です。VPNではアクセスできません。

高リスクのプライベートコミュニケーション: Torはトレースできないコミュニケーションのための優れたツールです。

前述のように、Torは犯罪活動と関連付けられていますが、多くの合法的な目的にも使用されています。

ジャーナリスト、告発者、活動家、異議申し立て者、犯罪被害者など、トレースされずに安全かつ匿名でコミュニケーションを取るためにTorを使用できます。

特定の場合では、これが生死の問題となることもあります。したがって、Torは確かに貴重なツールです。

TorとVPNを同時に使用できるの?

実際には、できます。何も妨げるものはありません。高品質で信頼性のあるVPNプロバイダーを使用している限り、非常に安全な設定になります。

まずVPNに接続し、その後でTorブラウザを起動します。ただし、それを行うとインターネットの速度が非常に遅くなることに注意してください。そのトレードオフを受け入れる覚悟が必要です。

TorとVPNを併用する場合、現金または暗号通貨で支払いを許可するVPNを購入することをお勧めします。

また、他の何にも使用しない「バーナー」メールアドレスを使用するべきです – ProtonVPNとProtonMailはどちらも良い選択肢です。

まとめ

以上で、VPNとTorの両方が、デジタルライフをコントロールするための貴重なツールであることがわかりました。これらの2つのテクノロジーには一部重なる部分もあります。

ただし、オンラインで何を達成したいかに応じて、どちらを選ぶべきかを選択する必要があります。この投稿が、どのツールをいつ使用するかについてより情報のある決定をするのに役立つことを願っています。

安全にお過ごしください。