Internetüberwachung und wie Sie Ihre Aktivitäten privat halten

Überwachung ermöglicht es Regierungsbehörden, ein tiefgehendes Verständnis über ein Ziel zu gewinnen. Oft geht es dabei um die Verhinderung von Terrorismus oder anderen schweren Verbrechen, aber immer häufiger begegnen wir Überwachung als Selbstverständlichkeit und viele Menschen stören sich nicht einmal mehr daran.

Während bestimmte Arten der Internetüberwachung illegal sind und andere ethisch bedenklich, gibt es zahlreiche Formen, die legal sind und von Regierungen, Internetdienstanbietern (ISPs) und Online-Diensten praktiziert werden.

Dies erlaubt es Unternehmen wie Google und Facebook, gezielte Werbung anzubieten, die auf den Interessen, Verhaltensweisen und persönlichen Daten der Nutzer basiert.

Lassen Sie uns einen Blick auf einige der Organisationen werfen, die Internetüberwachung durchführen, ihre Vorgehensweisen erkunden und einige Maßnahmen betrachten, die ergriffen werden können, um die Menge der über Sie erhobenen Daten zu verringern.

Wer kann Ihre Online-Aktivitäten überwachen?

Predictive Models https://t.co/Y0ztp8umzA https://t.co/56Hf69fI26 pic.twitter.com/rTF3BqknVU

Privacy Affairs March 23, 2023

Die Regierung hat Zugang zu vielen Quellen

Seit den Enthüllungen von Edward Snowden im Jahr 2013, in denen er Details über die massiven, laufenden Überwachungsaktivitäten sowohl US-amerikanischer als auch ausländischer Regierungsbehörden preisgab, ist der Öffentlichkeit bewusst, wie viele Daten diese Behörden über uns sammeln und speichern.

Die Regierung hat jedoch eine unglaubliche Arbeit geleistet, um die Auswirkungen zu minimieren. Die Menschen scheinen sich damit abgefunden zu haben, dass nichts, was sie online tun, wirklich privat ist.

Es ist fast so, als hätte der schleichende Verlust der Privatsphäre dazu geführt, dass wir gleichgültig gegenüber immer weitergehenden Eingriffen in unser persönliches Leben sind. Die Tatsache, dass es keinen wirklichen Protest gegen den geplanten Pornoblock in Großbritannien gab, ist ein Beweis dafür.

Wir wissen nicht, wie Regierungsbehörden in den USA, Großbritannien, Kanada usw. Einzelpersonen überwachen können, aber es ist sicher zu sagen, dass wir sehr besorgt wären, wenn wir es wüssten.

Wir müssen uns Beispiele ansehen, die wir schon seit einigen Jahren kennen.

2014 wurde uns mitgeteilt, dass die NSA und GCHQ jedes einzelne internetfähige Gerät auf dem Planeten erfassen könnten. Das stimmt; sie kennen den genauen physischen Standort der persönlichen Daten, die mit jedem Laptop, Desktop, Mobiltelefon usw. auf der Welt verbunden sind.

Dank Snowden wissen wir auch, dass die NSA seit über einem Jahrzehnt Skype-Anrufe ausspionieren kann.

Also ja, Regierungen verfügen über unglaubliche Überwachungsfähigkeiten und zeigen keine Anzeichen, ihren Angriff auf die Privatsphäre zu verlangsamen.

ISP-Tracking

Ihr Internetdienstanbieter kann Ihre Online-Aktivitäten überwachen, wenn er möchte und wahrscheinlich auch oft tut.

Internetdienstanbieter (ISPs) zeichnen Informationen darüber auf, welche Websites Sie besuchen, auf welche Links Sie klicken und sogar Daten, die Sie an Websites senden, die nicht durch HTTPS gesichert sind.

Sie verkaufen Ihre Daten an Werbetreibende, arbeiten mit Geheimdiensten zusammen und überwachen die von Ihnen genutzten Dienste. Viele ISPs möchten beispielsweise nachverfolgen, welche Benutzer Torrents über P2P-Netzwerke herunterladen oder teilen, und drosseln häufig die Bandbreite von Benutzern, von denen sie glauben, dass sie dies tun.

Um sich hauptsächlich vor ISP-Überwachung zu schützen, verwenden Sie ein VPN, um alle Ihre Daten zu verschlüsseln, sodass sie den Inhalt Ihrer Online-Aktivitäten nicht einsehen können. Dies wird auch verhindern, dass sie sehen, auf welche Websites Sie zugreifen.

ISPs können immer noch erkennen, ob Sie Daten über P2P-Netzwerke (Torrents) senden oder empfangen, aber einige der besten VPN-Dienste, wie zum Beispiel NordVPN, bieten verschleierte Server an, die die Art der übertragenen Daten verbergen. Weitere Informationen finden Sie in unserem NordVPN-Testbericht.

Google verfolgt Sie im gesamten Internet

Wenn Sie wie Milliarden von Menschen weltweit regelmäßig das breite Angebot von Google-Diensten nutzen, werden Sie vielleicht schockiert sein, wie viele Informationen das Unternehmen über Sie speichert.

Jedes Video, das Sie auf YouTube gesehen haben, jede Seite, die Sie jemals besucht haben oder Suche, die Sie gemacht haben, während Sie in Ihrem Google-Konto angemeldet waren, der Inhalt Ihrer E-Mails und auf welche Anzeigen Sie klicken – sie wissen alles.

Wenn Sie Google in Form eines Android-Telefons in der Tasche haben, verfolgen sie praktisch jeden Ihrer Schritte.

Google ist eine riesige Werbeplattform, bei der Millionen von Websites deren Dienste nutzen, um gefunden zu werden und Einnahmen zu generieren, indem sie Google erlauben, gezielte Anzeigen auf ihren Websites zu platzieren. Chrome ist insbesondere dafür bekannt, dass es Websites gerne erlaubt, Sie für Werbezwecke zu verfolgen.

Auch Social-Media-Agenturen verfolgen Sie

Als ob Sie es nicht bemerkt hätten, mit Facebook, das der Massenüberwachung beschuldigt wird, und dem Cambridge Analytica-Skandal, existieren soziale Netzwerke ausschließlich, um Geld mit Anzeigen zu verdienen, die auf Menschen ausgerichtet sind, basierend auf ihrem Verhalten, Interessen, Freunden, Standort und vielen anderen demografischen Daten.

Was beängstigend ist, ist die schiere Menge an Informationen, die die Menschen bereit sind, in sozialen Netzwerken zu teilen: Alles, von intimen Details ihres Lebens bis hin zu Urlaubsplänen, Familieninformationen und mehr.

Und kennen Sie diese Quizfragen, die Ihnen helfen festzustellen, welche Art von Käse Sie sind oder wie Ihr Heavy-Metal-Bühnenname lautet? Sie sind eine Goldgrube an Informationen für jeden, der ein Profil von Ihnen erstellt, um es bei einem Identitätsdiebstahl zu verwenden.

Wie machen sie das?

Regierungsbehörden sind in der Regel ziemlich verschwiegen über ihre Fähigkeiten, weshalb es so schwer ist, genau zu sagen, wie fortgeschritten ihre Überwachung ist. Dennoch können Sie darauf wetten, dass sie seit den Snowden-Enthüllungen einen langen Weg zurückgelegt haben.

Einige Standardtechniken und -technologien ermöglichen es nicht nur Regierungen, sondern auch Ihrem ISP und möglicherweise Suchmaschinen und Social-Media-Unternehmen, fast die ganze Zeit ein wachsames Auge auf Sie zu haben.

Tiefgehende Paketinspektion

Die tiefgehende Paketinspektion (DPI) ist eine Methode zur Verarbeitung von Daten. Datenpakete (wie Informationen im Internet zwischen Ihrem Router und ISP reisen) werden analysiert und bewertet, bevor entschieden wird, was mit ihnen zu tun ist.

DPI ist ein wichtiger Aspekt des Antiviren- und Firewall-Schutzes, da es in Echtzeit funktioniert und unerwünschte Nutzlasten oder Eindringlinge, die in das System eindringen, blockieren kann. Es kann auch verwendet werden, um bestimmte Internetverkehrstypen zu priorisieren.

Soweit so gut, oder?

Nun, DPI kann auch für finstere Zwecke verwendet werden.

Mit dieser Fähigkeit zur hochrangigen Analyse von Datenpaketen ist es auch möglich, die Online-Aktivitäten als Teil einer Überwachungsaktion zu überwachen.

DPI für Überwachungszwecke wird höchstwahrscheinlich von einer Regierungsbehörde oder einem ISP durchgeführt, wenn dies von den Strafverfolgungsbehörden angeordnet wird. Es ist jedoch auch bei Hackern beliebt, die einen Man-in-the-Middle-Angriff (MITM) durchführen.

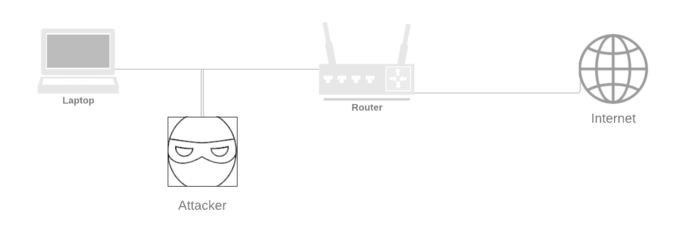

Was ist ein Man-in-the-Middle-Angriff?

MITM ist eine Art von Cyber-Angriff, bei dem der Angreifer sich zwischen Sender und Empfänger von Daten positioniert. In diesem Artikel können wir es uns als jemanden vorstellen, der Daten zwischen Ihrem Computer und der von Ihnen besuchten Website abfängt.

Das könnten Informationen sein, die Sie auf Websites eingeben oder Nachrichten, die Sie über unverschlüsselte Kanäle senden.

Glücklicherweise verwenden die meisten großen Online-Dienste wie Facebook, Messenger, Amazon und alle seriösen Websites TLS, um den gesamten Datenverkehr zwischen dem Webbrowser oder der App und ihren Servern zu verschlüsseln. Das bedeutet, dass ein MITM-Angreifer nur den Namen des von Ihnen verwendeten Dienstes und eine Menge verschlüsselter Daten sehen kann.

Diese Informationen sind nutzlos, es sei denn, sie erstellen ein Profil der von Ihnen verwendeten Dienste, um einen ausgefeilteren Social-Engineering-Angriff durchzuführen.

Regierungen können jedoch möglicherweise auf Serverprotokolle von Websites zugreifen und daher den genauen Zeitpunkt einer bestimmten Kommunikation feststellen, der auf die Aktionen eines Benutzers hindeuten könnte. In diesem Fall ist der Schutz durch Verschlüsselung irrelevant.

Browser-Fingerprinting

Jedes Mal, wenn Sie eine Website besuchen, sendet Ihr Browser detaillierte Informationen über Ihren Computer, Browser und Einstellungen, Standort usw.

Diese Informationen umfassen Ihre Spracheinstellungen, Cookies, die vorherige Webseite, wenn Sie einem Link gefolgt sind, Bildschirmauflösung, installierte Plugins, aktivierte Schriftarten usw.

All diese Dinge zusammengenommen ergeben oft ein Profil, das völlig einzigartig für Sie ist, wie ein Fingerabdruck.

Das Beängstigende am Browser-Fingerprinting ist, dass es von jeder Website, die Sie besuchen, durchgeführt werden kann. Und es ist extrem genau.

Die Hauptbedrohung für die Privatsphäre durch Browser-Fingerprinting sind hartnäckig gezielte Werbeanzeigen von Agenturen, die Ihre Surfgewohnheiten als Marker verwenden, um Sie mit Unternehmen zu verknüpfen.

Regierungen verwenden beim Überwachen eines Ziels mit ziemlicher Sicherheit auch Browser-Fingerprinting.

Schließlich glauben viele Menschen, dass die Verwendung eines VPN ihre Informationen privat hält, aber das ist nicht der Fall – VPNs können die Bedrohung durch Browser-Fingerprinting nicht eindämmen.

Cookies

Cookies sind winzige Textdateien, die viele Websites in Ihrem Browser speichern.

Sie sind meist harmlos und enthalten Informationen wie einen Anmeldebefehl, sodass Sie nicht jedes Mal, wenn Sie Facebook besuchen, Ihr Passwort eingeben müssen.

Cookies werden auch verwendet, um Sie im Internet zu verfolgen. Unternehmen wie Google und Facebook platzieren einen Cookie in Ihrem Browser, wenn Sie Websites besuchen, die über sie werben. Dies wird dann verwendet, um gezielte Werbung anzuzeigen, um die Rentabilität zu maximieren.

Gezielte Werbung ist nicht die besorgniserregendste Form der Online-Überwachung, das Problem entsteht jedoch, wenn Unternehmen wie Google und Facebook enorme Mengen an Daten speichern, die mit jedem Einzelnen verbunden sind.

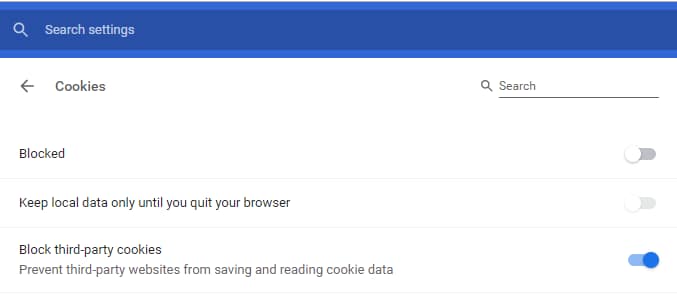

Wie man Cookies in Chrome blockiert

Tatsächlich können Sie Cookies in Chrome standardmäßig blockieren. So geht’s:

- 1. Klicken Sie auf die drei Punkte unter dem X in der oberen rechten Ecke von Chrome und wählen Sie „Einstellungen“

- 2. Scrollen Sie bis zum Ende des Einstellungstabs und klicken Sie auf „Erweitert“

- 3. Scrollen Sie jetzt weiter, bis Sie „Website-Einstellungen“ sehen, klicken Sie darauf und auf der nächsten Seite auf „Cookies“.

- 4. Wählen Sie für die privatste Konfiguration Folgendes:

Dadurch wird das Surfen etwas nerviger, da Sie plötzlich von allem abgemeldet werden, aber Sie können Seiten unter „Zulassen“ am unteren Rand dieser Seite auf eine Whitelist setzen.

Eine andere Option ist die Verwendung von Firefox und Datenschutz-Addons oder privaten Browsern. Lesen Sie weiter, um herauszufinden, wie.

reCaptcha V3

Bist du ein Roboter?

Die Chancen stehen gut, dass Sie irgendwann beweisen mussten, dass Sie ein Mensch sind. Mehr als 4,5 Millionen Websites verwenden reCaptcha, um Bots und automatisierte Skripte daran zu hindern, auf ihre Seiten zuzugreifen.

Spam zu bekämpfen trägt tatsächlich dazu bei, das Internet zu einem besseren Ort zu machen. Trotzdem stellen sich bei so vielen Websites, die einen Dienst von einem einzigen Unternehmen nutzen, Fragen, ob dieses Unternehmen im besten Interesse der Nutzer handelt.

Besonders wenn es sich bei diesem Unternehmen um Google handelt, das bereits gegen Datenschutzbestimmungen in Europa verstoßen hat.

Google hat kürzlich rCaptchaV3 eingeführt, das auf die Bestätigungsbox für den Benutzer verzichtet und stattdessen auf der Sammlung großer Datenmengen und der Erstellung von Profilen basiert, wie Menschen mit Websites interagieren.

Statt nur Ihrer Mausklicks und wie Sie durch Websites navigieren, scheint reCaptchaV3 persönlich identifizierbare Informationen zu erfassen, wie solche, die während des Browser-Fingerprintings gesammelt werden, zusammen mit dem Lesen von Cookies, die in Ihrem Browser installiert sind.

Dies ermöglicht es Google im Grunde, Personen über ein großes Spektrum von Web-Eigenschaften zu verfolgen, die nicht direkt mit dem Unternehmen verbunden sind. Es ist eine dieser – wie viele Informationen möchten Sie mit Google teilen – Fragen.

App-Schwachstellen

App-Schwachstellen sind Schwächen im Code einer App, die Angreifer ausnutzen können, um die Sicherheit zu gefährden und Cyberkriminalität zu erleichtern.

Mobile Apps sind allgegenwärtig und täglich installieren Millionen von mobilen Nutzern weltweit Millionen von Apps. Viele gängige Angriffe zielen auf diese Apps ab; leider sind viele Apps nicht sicher konzipiert.

Zielgerichtete Apps reichen von Facebook-Spielen, bei denen Entwickler die Nutzerbasis von Facebook nutzen können, um ihre App zu vermarkten, wie es während des Cambridge Analytica-Skandals geschah, bis hin zu einfachen Apps wie WhatsApp, bei denen eine Schwachstelle entdeckt wurde, die es Angreifern ermöglicht, Überwachungssoftware auf den Geräten der Benutzer zu installieren.

Der einzige Weg, die Bedrohung der Internetüberwachung durch App-Schwachstellen zu minimieren, besteht darin, nur wenige Apps zu verwenden – deinstallieren Sie alles, was Sie nicht nutzen – und stellen Sie sicher, dass Ihre Apps auf dem neuesten Stand sind.

Malware

Malware ist ein weiter Begriff, der Viren und andere bösartige Software umfasst.

Alle Malware gefährdet die Sicherheit des infizierten Geräts. Viele Arten von Malware werden verwendet, um Benutzer zu überwachen, um persönliche Daten zu stehlen oder Regierungen den Zugriff auf Informationen über ein Zielindividuum zu ermöglichen.

Die US-Regierung hat eine lange Liste geheimer Malware, die sie verwendet, um Bürger ohne deren Wissen auszuspionieren. Wieder tauchen diese Dinge auf, die Menschen sind kurzzeitig empört und vergessen.

Gehen Sie einfach zurück zum Anfang dieser Seite und überprüfen Sie den Link zu den Enthüllungen von Edward Snowden, um alle Informationen über Malware zu sehen, die er 2014 durchsickern ließ.

Während die USA bestreiten, ihre Bürger zu überwachen, scheint es die chinesische Regierung nicht zu interessieren. Reisende wurden in letzter Zeit gezwungen, Malware auf ihren Geräten zu installieren, die Zugriff auf so ziemlich alles ermöglicht.

Wie man sich vor Überwachung versteckt

Also, hast du das Gefühl, dass dich jemand beobachtet?

Es ist ziemlich schwer, das mit Sicherheit zu sagen. Aber hier sind ein paar Möglichkeiten, um es schwieriger zu machen, deine Aktivitäten zu verfolgen und die Bedrohung durch Online-Überwachung zu verringern:

Überwache Netzwerkverbindungen

Du kannst einen Dienst wie GlassWire verwenden, um Verbindungen zu deinem Computer zu überwachen, aber wenn du wirklich tiefer graben möchtest, folge den Anweisungen hier.

Wenn du einen fortschrittlicheren Router als den von deinem Standard-Internetanbieter bereitgestellten hast, kannst du Regeln und Blockierungen einrichten, um dich zu schützen, zusammen mit einer Firewall und Antivirus-Software auf dem Router selbst.

Trenne dich von Google – nutze einen privaten Browser und eine Suchmaschine

Falls du es noch nicht bemerkt hast, sammelt Google eine riesige Menge deiner Daten.

Google ist sehr praktisch – Suche, E-Mail, Speicher, Sicherung und viele andere Dinge werden an einem zentralen Ort abgewickelt. Aber der Preis dafür ist deine Privatsphäre. Wenn du das vermeiden möchtest, ziehe in Betracht, deine Dienste zu wechseln.

Eine Möglichkeit, deine Privatsphäre sofort zu erhöhen, besteht darin, private Browser und Suchmaschinen zu verwenden, die ausdrücklich zum Schutz deiner Privatsphäre entwickelt wurden, anstatt aus deinen Daten Profit zu schlagen.

Nutze ein VPN

Ein VPN schützt Daten, während sie zwischen deinem Gerät und dem Internet übertragen werden, indem es eine starke Verschlüsselung anwendet, die praktisch unknackbar ist. Das sage ich hier, weil die NSA es erneut knacken möchte und wir noch nicht wissen, ob sie das bereits können.

Soweit wir wissen, ist die von den besten VPN-Diensten verwendete Verschlüsselung immer noch unknackbar.

Das verhindert, dass jemand sieht, welche Daten du sendest und empfängst. Außerdem hilft es dir, unentdeckt zu bleiben, indem es deine IP-Adresse auf die des VPN-Servers, mit dem du verbunden bist, ändert, sodass es aussieht, als wärst du physisch dort.

Dies hilft dir, Zensur oder aktivitätsbasierte Überwachung zu umgehen, obwohl es nicht narrensicher ist, wie ich bereits erwähnt habe.

Ein VPN macht dich nicht anonym im Internet. Es fügt lediglich eine Schutzschicht hinzu, die deine Privatsphäre erheblich erhöht.

Andere Methoden, um Aktivitäten einem Benutzer zuzuordnen, wie Browser-Fingerprinting und Malware, sind auch bei Verwendung eines VPN noch wirksam.

Verwende Antivirus-Software auf deinem Telefon und Computer

Benutzen die Leute immer noch Antivirenprogramme?

Sie sollten es auf jeden Fall tun.

Die größten Bedrohungen für die Online-Privatsphäre können durch aktuellen Malware-Schutz abgewehrt werden.

Achte darauf, eine hochwertige Antivirus-Software sowohl auf deinem Computer ALS AUCH auf deinem Telefon zu verwenden, und bitte stelle sicher, dass sie regelmäßig aktualisiert wird.