Une comparaison complète des VPN et du routage Onion (TOR)

Les réseaux privés virtuels (VPN) et The Onion Router (Tor) ont beaucoup en commun. Les VPN et Tor chiffrent et acheminent votre trafic avant de l’envoyer à sa destination finale.

Et les deux Tor et un VPN masqueront votre véritable adresse IP et donc votre emplacement des sites et services auxquels vous accédez en ligne. Ainsi, les deux vous rendent plus difficile à identifier et à suivre.

- Ce que sont les VPN et comment ils fonctionnent

- Comment un VPN garde votre trafic Internet privé

- Ce qu’est TOR et comment ça marche

- Comment TOR peut garantir à la fois la confidentialité ET l’anonymat.

- VPN vs TOR: différences et similitudes

- Cas d’utilisation pour les VPN et TOR

Mais malgré ces similitudes, les VPN et Tor sont des bêtes différentes avec des objectifs différents. Cet article examinera les VPN et Tor, comment ils fonctionnent et quand vous devriez utiliser l’un plutôt que l’autre.

Commençons par les VPN.

Qu’est-ce qu’un VPN?

Un VPN est un serveur qui se situe entre votre appareil (ordinateur, tablette, smartphone) et Internet.

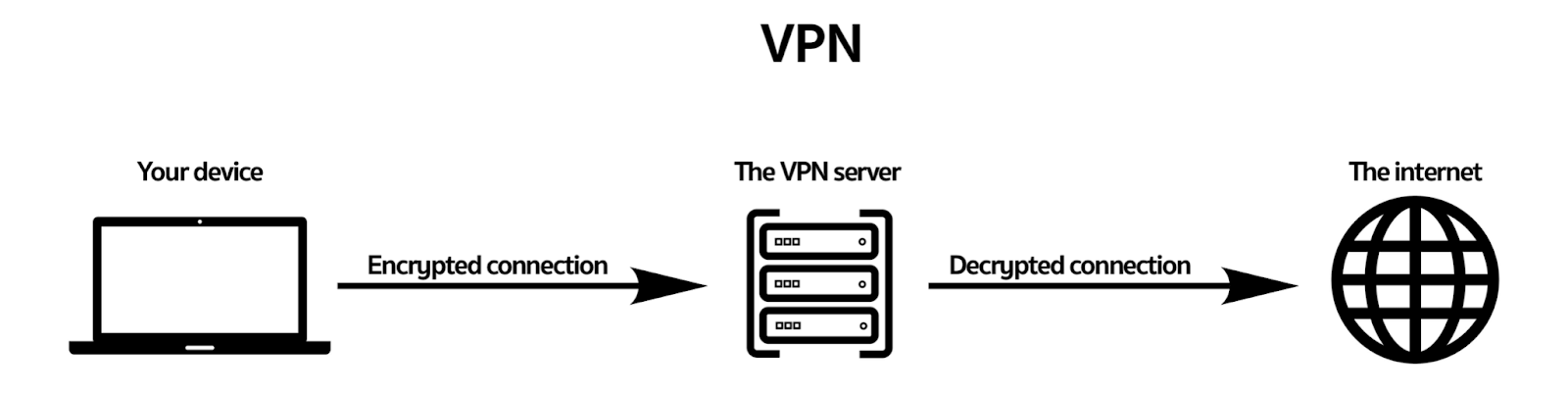

Depuis votre appareil, vous initiez une connexion chiffrée vers le serveur VPN. Une fois connecté, tout votre trafic passe par le serveur VPN, est chiffré et déchiffré avant d’aller sur le site Web ou le service demandé.

Voici comment fonctionne un VPN:

Parce que votre connexion au serveur VPN est chiffrée, des tiers (y compris votre FAI) ne peuvent pas savoir ce que vous faites en ligne.

Votre FAI verra que vous utilisez un VPN car vous avez initié la connexion depuis le réseau de votre FAI. Mais une fois la connexion établie, le chiffrement le coupe de la boucle.

Bien qu’il soit possible de détecter le trafic VPN et de nombreux sites Web, tels que Netflix, détectent et bloquent les VPN, il existe des moyens de rendre la connexion VPN plus résistante au blocage en changeant de protocoles et de ports ou en utilisant des proxys d’obfuscation.

Certains fournisseurs de services VPN, bien que pas tous, offrent certaines de ces options à leurs utilisateurs.

Un VPN remplace également votre adresse IP fournie par votre FAI par l’adresse IP du serveur VPN auquel vous êtes connecté.

Ainsi, tous les sites Web auxquels vous accédez ne verront que l’adresse IP du serveur VPN, et le site vous considérera comme étant à l’emplacement du serveur même si vous pouvez être à des milliers de kilomètres.

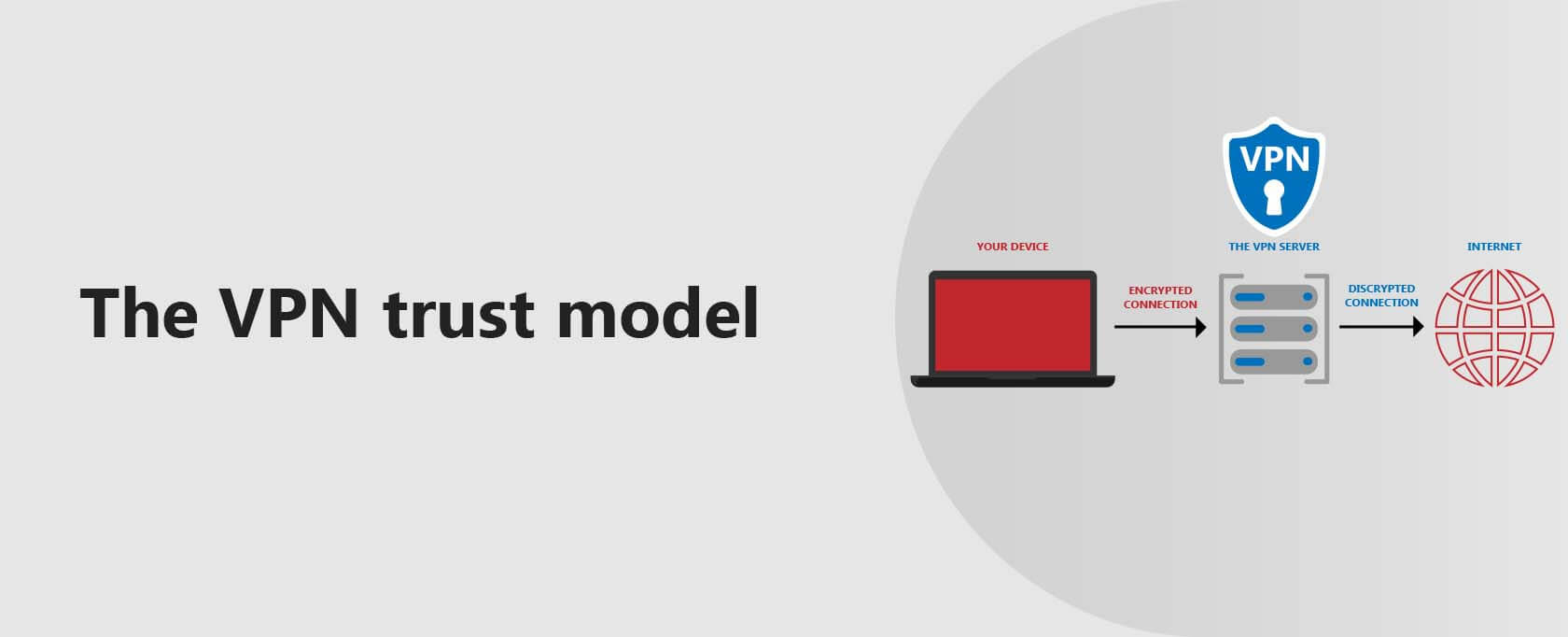

Le modèle de confiance du VPN

Le modèle de confiance avec les VPN est essentiellement tout ou rien. Vous devez entièrement faire confiance à votre fournisseur de VPN car vous envoyez tout votre trafic Internet via ses serveurs. Votre fournisseur de VPN a la capacité technique de consigner tout ce que vous faites.

Les VPN sont un service centralisé. Cela signifie qu’une partie détient toutes les clés et donc un point de défaillance ou de compromis. Le modèle de confiance est une caractéristique importante qui distingue les VPN de Tor.

Choisir un bon fournisseur de VPN et prendre le temps de lire sa politique de confidentialité en général et sa politique de journalisation en particulier devient crucial. Choisissez le mauvais fournisseur de VPN et vous pourriez être pire que simplement utiliser la connexion de votre FAI.

Les VPN gratuits ne sont pas recommandés, car ils ont tendance à consigner et à vendre vos données, ce qui va à l’encontre du but d’utiliser un VPN en premier lieu.

Un bon fournisseur de VPN aura une politique de confidentialité écrite et une politique de non-journalisation robuste. En fin de compte, vous devrez toujours les prendre au mot. Mais vous pouvez au moins prendre une décision éclairée.

Utilisation d’un VPN

Pour utiliser un VPN, vous aurez besoin d’un client VPN. Cela va généralement être une application produite par le fournisseur de VPN auquel vous vous êtes inscrit. Cela pourrait également être un client tiers, mais cela devient moins fréquent.

Les clients VPN natifs (applications client VPN produites par le fournisseur de VPN) sont généralement très faciles à utiliser et beaucoup nécessitent que vous appuyiez sur un grand bouton «Connecter» pour initier une connexion, comme dans l’image ci-dessous (d’ExpressVPN).

Une fois que vous êtes connecté à un serveur VPN (en utilisant un client natif ou tiers), tout votre trafic, de vos messages WhatsApp aux sites Web que vous parcourez, est envoyé via le serveur VPN. La connexion VPN est appliquée à l’échelle du système.

Qu’est-ce que Tor?

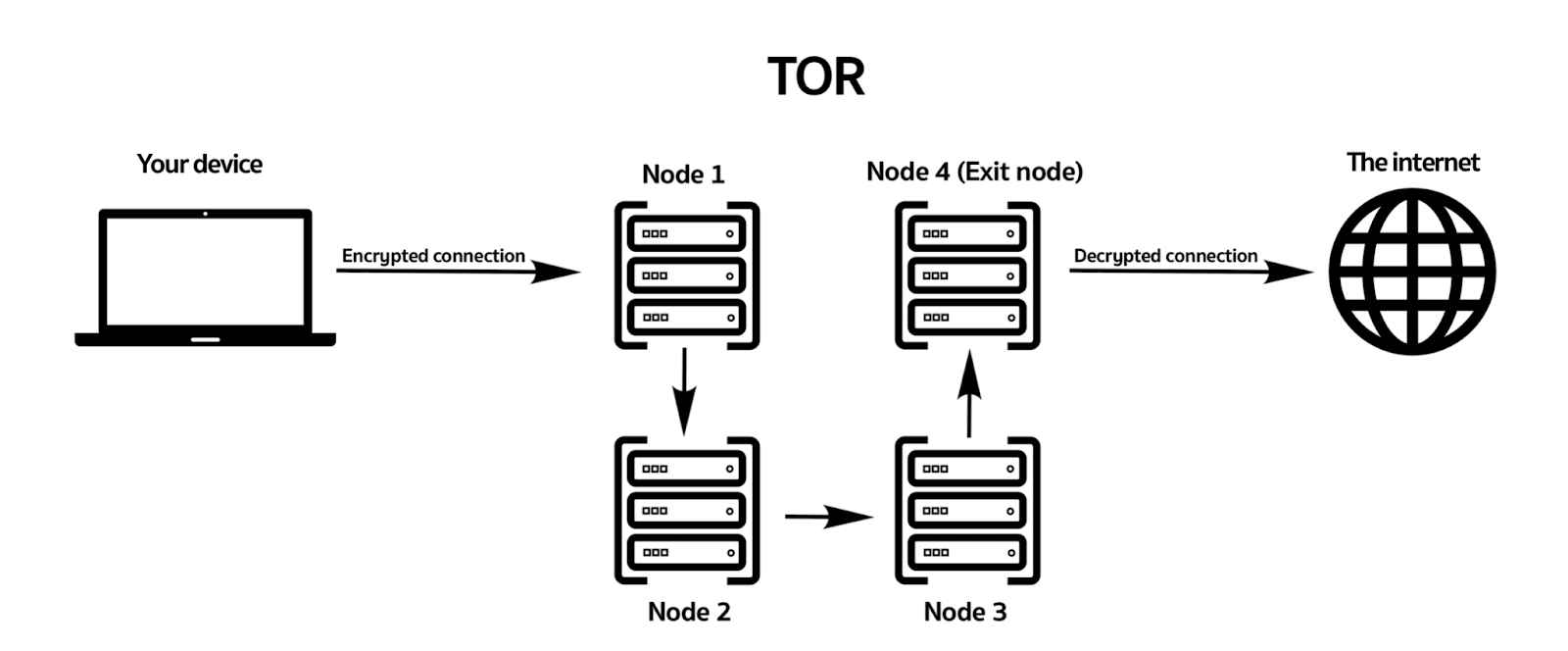

Tor signifie The Onion Router. En un mot, Tor est un grand réseau de serveurs proxy (nœuds ou relais) exploités par des bénévoles dans le monde entier. Lorsque vous utilisez Tor, votre trafic quitte votre appareil et établit une connexion chiffrée vers un nœud Tor.

De là, il rebondit autour de plusieurs autres nœuds Tor aléatoires dans le monde (généralement entre 4 et 6) avant d’être déchiffré par le dernier nœud de la chaîne et envoyé à sa destination ultime.

Votre trafic est chiffré à chaque saut afin qu’aucun nœud Tor unique ne puisse lier ensemble la source, le contenu et la destination de la demande.

Voici comment fonctionne TOR:

Comme avec un VPN, le chiffrement empêche votre FAI et des tiers d’espionner vos activités. Cependant, votre FAI et tous les sites Web que vous visitez sauront que vous utilisez Tor.

La liste des nœuds de sortie Tor (derniers nœuds Tor avant de sortir sur Internet ouvert) est publique. Par conséquent, le trafic Tor peut facilement être identifié et même bloqué.

Le problème ci-dessus peut être atténué en utilisant des ponts Tor. Les ponts sont des nœuds non publics qui peuvent être utilisés pour se connecter à Tor même si votre FAI bloque l’accès aux nœuds Tor connus.

Les sites Web qui bloquent la connexion Tor ne pourraient pas identifier les nœuds non publics comme étant du réseau Tor. Cependant, utiliser des ponts n’est pas quelque chose que vous pouvez simplement facilement configurer et oublier.

Et configurer Tor pour utiliser des ponts dépasse la portée de cet article. Sachez simplement qu’il existe une solution si votre FAI bloque Tor.

L’utilisation de Tor remplacera également votre adresse IP fournie par votre FAI par l’adresse IP du nœud de sortie Tor, tout comme un VPN. Disons donc que vous êtes aux États-Unis et que votre nœud de sortie Tor est en France; les sites Web auxquels vous vous connectez verront une adresse IP française et supposeront que vous êtes en France.

Tor vous permet également d’accéder à ce qu’on appelle le Dark Web. Le Dark Web se compose d’un réseau de sites Web non accessibles en dehors du réseau Tor (c’est-à-dire sur Internet régulier).

Ces sites, accessibles uniquement via Tor, ont un domaine de premier niveau .onion (TLD). Une grande partie du Dark Web héberge des marchés noirs et est utilisée pour des activités criminelles, mais elle est également utilisée à diverses fins légales.

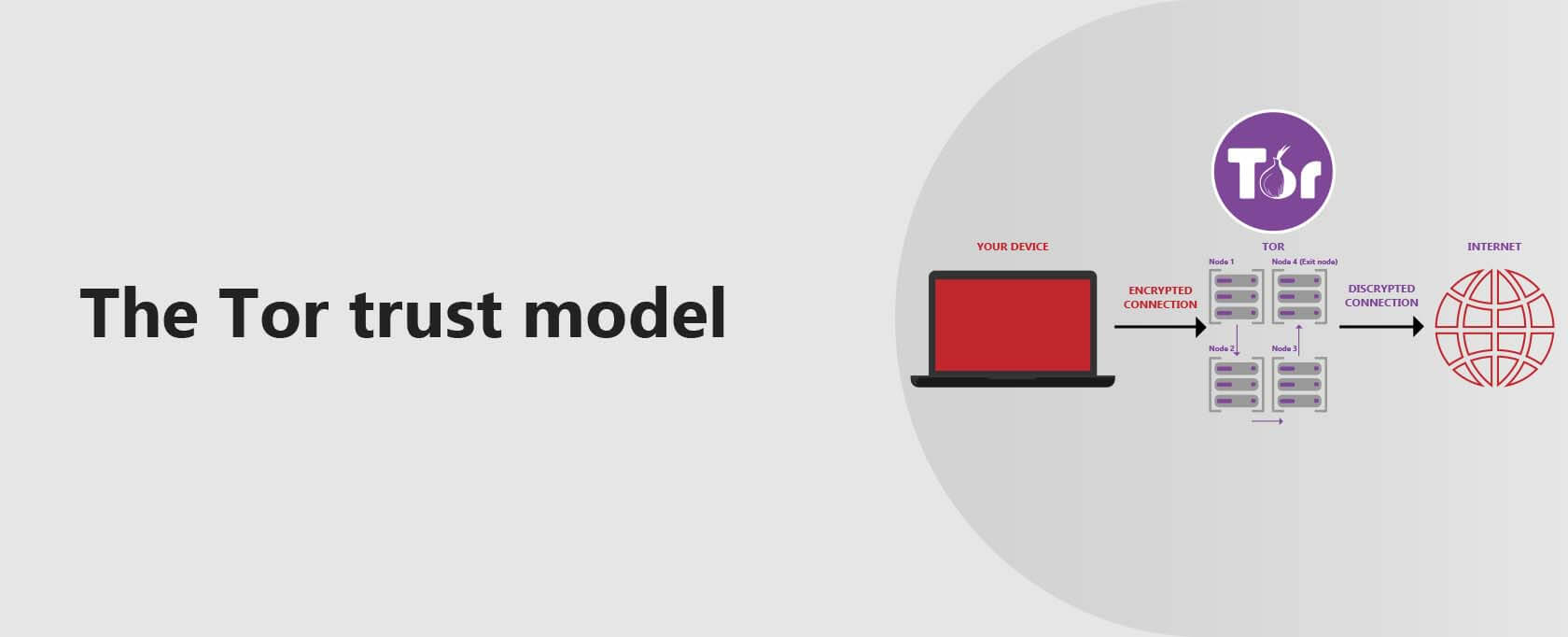

Le modèle de confiance de Tor

Jusqu’à présent, les VPN et Tor semblent pratiquement identiques, sauf que Tor rebondit votre trafic sur plusieurs serveurs, tandis qu’un VPN le fait généralement (mais pas toujours) sur un seul serveur. Bien qu’il y ait plus à faire, le modèle de confiance est un facteur de distinction important.

Avec les VPN ci-dessus, nous avons déclaré que le modèle de confiance était tout ou rien. Les VPN sont des services centralisés et le fournisseur de VPN peut voir votre trafic. Si vous ne faites pas confiance à votre fournisseur de VPN, ne vous connectez pas à son réseau.

Tor a un modèle de confiance significativement différent. Tor est distribué; c’est un service décentralisé. Cela signifie que personne ne possède le réseau Tor, ni une entreprise, ni un individu.

Il est géré par des milliers de bénévoles dans le monde entier. Il n’y a pas de point central vers lequel converge tout le trafic des utilisateurs de Tor. Il n’y a pas d’opérateur centralisé à qui faire confiance. Vous devez faire confiance au code.

Lorsque vous utilisez Tor, votre connexion est acheminée via une nouvelle séquence aléatoire de nœuds Tor chaque fois que vous visitez un site Web différent.

Maintenant, bien qu’il soit possible qu’un nœud de sortie – le dernier nœud Tor de la séquence – puisse lire le trafic non chiffré qui le traverse, il ne pourrait pas en identifier la source. Vous resteriez toujours anonyme.

Utilisation de Tor

La façon la plus simple d’utiliser Tor est de télécharger et d’installer le navigateur Tor. C’est une version modifiée de Firefox configurée pour se connecter au réseau Tor dès la sortie de la boîte.

Il a également JavaScript et WebRTC désactivés pour une confidentialité et un anonymat améliorés. Le navigateur Tor ne stockera pas non plus votre historique de navigation, n’exécutera aucun script et supprimera automatiquement vos cookies lorsqu’il sera fermé.

Il existe d’autres façons d’utiliser Tor, telles que la configuration sur votre routeur ou l’utilisation du système d’exploitation TAILS, mais celles-ci sont loin d’être simples et dépassent la portée de cet article.

Avec le navigateur Tor, tout ce que vous avez à faire pour vous connecter au réseau Tor est de le lancer.

Il y a quelques choses à retenir lors de l’utilisation du navigateur Tor. Tout d’abord, seul votre trafic de navigateur passera par le réseau Tor. Tout ce que vous faites en dehors du navigateur Tor continuera d’utiliser la connexion de votre FAI.

Deuxièmement, parce que Tor rebondit votre trafic entre plusieurs nœuds pour chaque demande envoyée par votre appareil, cela ajoute une latence significative à votre connexion.

En d’autres termes, Tor ralentira considérablement votre connexion. Tor privilégie la sécurité et l’anonymat plutôt que la vitesse et les performances.

Il n’est également pas conseillé de télécharger des fichiers en utilisant le navigateur Tor, car cela pourrait compromettre votre anonymat en établissant des connexions en dehors du réseau Tor.

Confidentialité contre anonymat

Nous avons examiné les similitudes et les différences entre Tor et les VPN. Et il y a certainement un chevauchement entre les deux.

Cependant, dans l’utilisation, les VPN sont plus axés sur la confidentialité, tandis que Tor est plus axé sur l’anonymat. La confidentialité cache ce que vous faites tandis que l’anonymat cache qui vous êtes.

Lorsque vous vous inscrivez à un VPN, le fournisseur de VPN sait généralement qui vous êtes. Les chances sont que vous avez payé avec une carte de crédit.

Et bien que certains fournisseurs de VPN acceptent des paiements en espèces anonymes ou des crypto-monnaies, la plupart des utilisateurs paient avec une carte de crédit. Donc, vous n’êtes pas anonyme pour votre fournisseur de VPN.

Mais tant que vous vous êtes abonné à un fournisseur de VPN digne de confiance qui ne conserve aucun journal d’activité, ce que vous faites devrait rester privé – votre connexion est chiffrée et le fournisseur ne conserve pas de journaux.

Si le fournisseur de VPN reçoit une demande de données d’une autorité légale, il serait obligé de se conformer. Cependant, il ne pourrait pas remettre des données qu’il n’a jamais eues auparavant, telles que votre historique de navigation. Mais vos informations de paiement, liées à votre identité, pourraient bien être remises.

Les VPN améliorent votre confidentialité; ils ne vous rendent pas anonyme – surtout si vous vous connectez à l’un de vos comptes en ligne pendant que vous êtes sur un VPN…

Tor, d’autre part, n’a ni propriétaire ni serveur centralisé. Tor est un réseau distribué de nœuds exploité par des bénévoles.

Il n’y a pas d’inscription, il n’y a pas de paiement et il n’est pas nécessaire de fournir des informations d’identification. Téléchargez-le, installez-le et commencez à l’utiliser.

Cela, couplé au fait que votre trafic est chiffré et rebondi entre quatre à six emplacements aléatoires avant d’être envoyé à sa destination ultime, rend extrêmement difficile la corrélation d’une connexion Tor avec un utilisateur individuel.

Tant que vous suivez certaines directives (comme ne pas vous connecter à l’un de vos comptes en ligne), Tor peut vous rendre anonyme en ligne.

Pour garantir une anonymat complet, il est recommandé de ne jamais se connecter à un compte en ligne lié à vous pendant que vous êtes connecté au réseau Tor.

Cela va à l’encontre du but de l’anonymat, car votre session Tor peut alors potentiellement être liée à votre identité.

Quand utiliser un VPN?

Vous serez mieux loti en utilisant un VPN dans les situations suivantes:

Pour contourner la censure: si vous résidez dans un pays où Internet est fortement censuré, utiliser un VPN peut vous aider à contourner ces blocages.

Vous devrez peut-être essayer plusieurs serveurs jusqu’à ce que vous en trouviez un qui fonctionne, mais un VPN est généralement plus réussi que Tor car Tor est plus facilement bloqué.

Pour contourner les blocs régionaux: De nombreux sites de streaming – comme Netflix – restreignent l’accès à certains de leurs médias en fonction de la géolocalisation.

Le contenu français n’est disponible que pour les utilisateurs en France; le contenu allemand n’est accessible qu’aux utilisateurs en Allemagne, etc. Un VPN vous permet de usurper votre emplacement et donc peut contourner les géo-restrictions.

Sur WiFI public: Vous ne savez jamais qui d’autre utilise le même WiFi public que vous.

Et le WiFi public est généralement mis en œuvre avec une sécurité faible et de nombreux points d’accès WiFi publics sont des réseaux ouverts et non sécurisés. Utiliser un VPN lorsqu’on utilise du WiFi public vous protégera des pirates sans ralentir votre connexion.

Pour empêcher l’étranglement du FAI: Certains FAI privilégient certains types de trafic sur leur réseau. Ils y parviennent en étranglant d’autres types de trafic, généralement le trafic P2P et les flux vidéo.

Un VPN masque votre trafic auprès de votre FAI. Si votre FAI ne sait pas quel type de trafic vous générez, il ne peut pas non plus l’étrangler.

Pour contourner les pare-feu restrictifs: Certaines organisations (écoles, entreprises) bloquent l’accès à certains contenus en ligne sur leurs réseaux.

L’utilisation d’un VPN peut contourner ces blocages en fonctionnant sur des ports communs tels que 53 (DNS) ou 443 (HTTPS) ou en utilisant d’autres mesures d’obfuscation. Ces réseaux bloqueraient très probablement les connexions Tor.

Torrenting: Le partage de fichiers P2P peut être risqué, il est donc logique de masquer votre adresse IP. Un VPN y parviendra tout en vous offrant des vitesses bien meilleures que si vous utilisiez Tor.

Quand utiliser Tor?

Tor serait recommandé pour atteindre les objectifs suivants:

Naviguer sur le Web de manière anonyme: Comme mentionné ci-dessus, il n’y a pas de processus d’inscription pour utiliser Tor. Donc votre identité ne fait pas partie de l’équation.

Et le fait que votre trafic rebondit sur plusieurs emplacements rend presque impossible d’identifier un utilisateur Tor individuel.

Cependant, assurez-vous de ne pas vous connecter à l’un de vos comptes lors de l’utilisation de Tor, sinon vous vous désanonymiserez.

Accéder au Dark Web: Tor est le seul moyen d’accéder au Dark Web. Un VPN ne vous y amènera pas.

Communication privée à haut risque: Tor est un excellent outil pour une communication intraçable.

Rappelez-vous ci-dessus lorsque nous avons mentionné que malgré l’association de Tor avec l’activité criminelle, il était également utilisé à de nombreuses fins légales et légitimes?

Des personnes comme des journalistes, des lanceurs d’alerte, des militants, des dissidents et des victimes de crimes peuvent utiliser Tor pour communiquer en toute sécurité et de manière anonyme sans être suivis ni laisser de traces derrière eux.

Dans certains cas, cela peut être une question de vie ou de mort. Donc Tor est en effet un outil précieux.

Pouvez-vous utiliser Tor et un VPN en même temps?

En fait, oui, vous le pouvez. Rien ne vous empêche de le faire. Tant que vous utilisez un fournisseur de VPN fiable et de haute qualité, ce sera une configuration très sécurisée.

Connectez-vous d’abord à votre VPN, puis lancez le navigateur Tor. Sachez simplement que cela ralentira considérablement votre vitesse Internet. Alors soyez prêt à faire ce compromis.

Si vous voulez utiliser un VPN avec Tor, il est recommandé d’acheter un VPN qui permet le paiement en espèces ou en crypto-monnaies.

Vous devriez également utiliser une adresse e-mail «jetable», pas pour autre chose – ProtonVPN et ProtonMail sont de bons choix pour les deux cas.

En conclusion

Voilà. Les VPN et Tor sont des outils précieux pour garder votre vie numérique sous votre contrôle. Il y a un certain chevauchement entre les deux technologies.

Cependant, selon ce que vous voulez réaliser en ligne, vous devriez en choisir un. Espérons que cet article vous aidera à prendre des décisions plus éclairées sur l’outil à utiliser et quand.

Restez en sécurité.