¿Qué es un Concentrador VPN y cómo funciona?

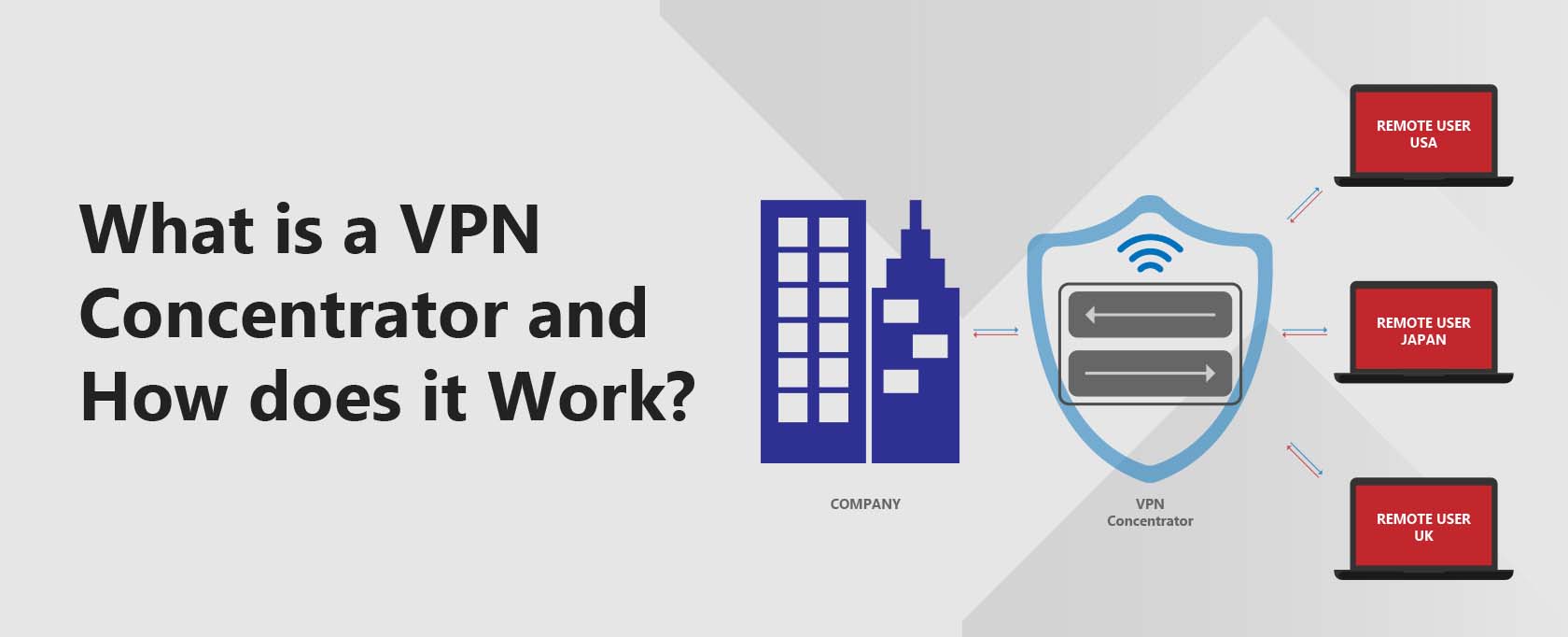

Un Concentrador VPN es un dispositivo de red que permite a múltiples túneles VPN usar una única red.

Los túneles VPN son el nombre que se le da a una conexión segura que utiliza técnicas de cifrado avanzado para proteger la información que circula por la web.

Esta herramienta permite que la conexión transite por cualquier red donde podría ser interceptada y leída, sin ningún riesgo de que los datos puedan ser descifrados.

Los túneles VPN funcionan de manera independiente entre sí. Los Concentradores VPN están diseñados para gestionar infraestructuras de comunicaciones VPN en entornos multiusuario seguros.

Un Concentrador VPN puede crear conexiones seguras a través de una red TCP/IP, como Internet.

Este recurso permite a los usuarios operar conexiones privadas seguras sobre una red pública sin temor a que los hackers comprometan la confidencialidad de sus mensajes.

Los concentradores VPN ofrecen a las empresas y organizaciones un alto rendimiento, eficiencia, productividad y escalabilidad. Estos dispositivos pueden soportar miles de usuarios y ofrecen conexiones privadas seguras a través de redes públicas.

El artículo también cubre las diferencias entre concentradores VPN, routers VPN, VPNs de sitio a sitio y cifrado IPsec, ayudándote a evaluar cuál es la mejor solución para las necesidades de tu negocio.

¿Quién utiliza un Concentrador VPN?

Los concentradores VPN son utilizados por empresas y organizaciones que operan múltiples sistemas conectados mediante una red. Esta conexión podría ser una red pública como Internet o una red privada como una línea telefónica alquilada.

Si los operadores quieren que sus sistemas sean seguros, los VPN protegerán contra cualquier interceptación de sus comunicaciones.

Los concentradores VPN pueden permitir a usuarios individuales remotos conectarse de forma segura a una red utilizando una conexión VPN. También pueden permitir a múltiples usuarios en un sistema conectarse con varios usuarios en una segunda red instalando concentradores VPN.

¿Qué hace un Concentrador VPN?

Los Concentradores VPN utilizan protocolos de tunelización para crear y gestionar túneles VPN. Recibe datos entrantes, desencapsulando y descifrando los datos. Encapsula los datos de la red saliente en paquetes cifrados y luego transmite los datos a través del túnel VPN.

Un Concentrador VPN también gestiona la autenticación de usuarios y asigna direcciones IP a los usuarios. También gestiona las claves criptográficas y maneja las comunicaciones de red usando los estándar protocolos VPN.

En principio, los Concentradores VPN actúan como un router pero añaden una capa extra de seguridad al tráfico de la red.

¿Por qué usar un Concentrador VPN?

Los concentradores VPN ofrecen un alto rendimiento, son muy eficientes y productivos, y son expansibles usando módulos de Procesamiento de Cifrado Escalable (SEP). Estos permiten a los usuarios aumentar aún más la capacidad y el rendimiento.

Los concentradores VPN son capaces de soportar miles de usuarios. Pueden operar en el núcleo de una pequeña empresa con usuarios de acceso remoto conectando a la red VPN. También son esenciales para corporaciones y organizaciones, gestionando más de 10,000 usuarios sin esfuerzo.

Ventajas clave de un Concentrador VPN

Usuarios de cualquier parte del mundo con acceso a internet pueden conectarse de forma segura a la red empresarial. Su tráfico de red es redirigido y reformulado por el Concentrador VPN.

Tras finalizar el proceso de cifrado, envía los datos y peticiones al servidor empresarial a través de un túnel cifrado. La creación del túnel VPN suele producirse al instante al generar una solicitud de comunicación.

Cuando inicias el software, automáticamente crea un túnel hacia el concentrador VPN para que puedas recibir cualquier dato que pase por él.

Las aplicaciones de software pueden configurarse para estar siempre activas, lo que significa que cada vez que enciendas tu dispositivo, siempre utilizará un túnel cifrado para conectarse a la red corporativa a través del concentrador VPN.

Si una empresa no asegura sus redes, los hackers pueden infiltrarse para instalar malware o robar datos confidenciales. Los concentradores VPN ofrecen seguridad y cifrado en estos entornos empresariales.

Aunque quizás quieras usar una aplicación de escritorio remoto como usuario doméstico, especialmente si trabajas con una IP dinámica, esto no es adecuado para servidores empresariales.

Como mínimo, deberían tener un router VPN funcionando a través de la red. Esto se ha convertido en sinónimo de concentradores VPN porque los fabricantes ya no producen concentradores independientes como tal.

Incorporan las funciones en routers multipropósito, que también incluyen un firewall.

El concentrador VPN es un router especializado con protocolos y algoritmos más avanzados. Aún existen routers regulares que no debes confundir con un concentrador VPN.

Concentrador VPN vs router VPN

Al elegir entre un concentrador VPN y un router VPN capaz de tunelizar, necesitas tener toda la información. Los routers VPN varían según sus características subyacentes, qué tipo de acceso remoto necesitas y qué aplicaciones usarás.

Los mejores concentradores VPN, por otro lado, son los dispositivos que utilizan las corporaciones de tamaño medio a grande. Son herramientas industriales no destinadas a usuarios domésticos individuales. Además, son considerablemente más caros que los routers comunes.

Si quieres que tu pequeña empresa se beneficie de una seguridad adicional con una menor inversión financiera, deberías empezar con un router capaz de VPN que actúe como punto de control de acceso para tu servidor.

Será más difícil de configurar que el concentrador, porque tendrás que configurar los clientes VPN en todos los dispositivos remotos en uso manualmente.

Una tercera opción es un dispositivo VPN, que es más una herramienta multitarea de seguridad que ofrece muchas características avanzadas, pero con una seguridad más débil que un concentrador VPN o un router VPN.

Concentrador VPN vs VPN de Sitio a Sitio

Las conexiones VPN de sitio a sitio son completamente diferentes de los concentradores. Si necesitas conectar dos o tres sitios, entonces VPN de Sitio a Sitio probablemente es la mejor opción.

Esta configuración es ideal para ubicaciones fijas, como una oficina en casa o sucursales en otras ciudades. Los protocolos de túnel ofrecen acceso a las mismas bases de datos y sistemas.

Sin embargo, un concentrador VPN es la mejor opción cuando necesitas protocolos de túnel para proporcionar acceso remoto desde ubicaciones aleatorias, dispositivos móviles o múltiples usuarios al mismo tiempo.

Concentrador VPN vs cifrado IPsec

Los concentradores VPN generalmente utilizan protocolos de cifrado IPsec (Seguridad del Protocolo de Internet) o SSL (Capa de Conexión Segura).

El VPN SSL utiliza el puerto TCP 443, y dado que la mayoría de los navegadores también utilizan SSL, este tipo de tráfico se ajusta mejor a la mayoría de las redes. El Reenvío de Puertos se puede usar para personalizar la configuración.

Este paso permite la instalación de clientes VPN SSL en navegadores o sistemas operativos existentes y permite el acceso utilizando credenciales de usuario. No necesitas túneles IPsec adicionales porque el VPN SSL funciona en el navegador, enviando datos de regreso al concentrador a través del túnel cifrado.

El uso de VPNs SSL elimina la necesidad de configurar manualmente cada dispositivo de extremo a extremo y el software cliente. Sin embargo, algunas aplicaciones o software solo permiten conexiones VPN IPsec si quieres acceder al sistema operativo de forma remota.

IPsec requerirá software cliente separado para permitir que los usuarios se conecten al túnel VPN. Tiene más potencial de configuración que los concentradores VPN basados en SSL en términos de acceso local y niveles de seguridad.

Sin embargo, configurar correctamente el software cliente IPsec que se ejecuta en la red a través de un concentrador es más complejo y lleva más tiempo.

Las cosas se complican un poco más con redes móviles o el uso de portátiles remotos. Algunos puntos de conexión podrían bloquear completamente el tráfico IPsec, como ocurre con muchos puntos de acceso Wi-Fi.

- Modo de transporte: los datos están cifrados. Con la cabecera IPsec y el remolque IPsec establecidos a ambos lados de los datos, utilizas la cabecera IP original para enviar los datos al sitio remoto.

- Modo de túnel: tanto la cabecera IP como los datos están cifrados. Todavía están la cabecera IPsec y el remolque IPsec configurados alrededor de los datos, pero esta vez, una cabecera IP completamente diferente se coloca al principio del paquete de datos. De esta manera, cualquiera que intercepte los datos no tendrá idea de a dónde se dirigen.

Conclusiones

Antes de comenzar, debes evaluar si tu empresa necesita una VPN de sitio a sitio, un router VPN o un concentrador VPN.

Existen diferentes soluciones disponibles para asegurar tus redes con cifrado confiable y protegerlas de cualquier ataque externo. El concentrador VPN es solo una de las opciones y es una de las herramientas de seguridad de red más sofisticadas disponibles.

Mientras que los concentradores VPN producidos por grandes fabricantes admiten tanto VPNs SSL como VPNs IPsec, los dispositivos de menor presupuesto tienden a mantener solo uno de estos protocolos.

Algunas aplicaciones no funcionarán a través de un cliente SSL-VPN. Además, algunas soluciones SSL-VPN pueden no admitir almacenamiento centralizado o acceso compartido a recursos como impresoras. El protocolo que debes usar dependerá de tus requisitos específicos.

Las VPNs IPsec ofrecen las mejores opciones y generalmente brindan una seguridad más robusta que las VPNs basadas en SSL. Además, el concentrador SSL-VPN será más sencillo de configurar y gestionar, reduciendo el riesgo de que una configuración incorrecta cause debilidades de seguridad.

Preguntas Frecuentes

Algunas personas encontraron útiles las respuestas a estas preguntas

¿Es un concentrador VPN lo mismo que un router VPN?

Un concentrador VPN funciona de manera similar a un router VPN pero tiene algunas diferencias. Piensa en un concentrador VPN como un router avanzado. Las principales diferencias incluyen que un concentrador VPN soporta miles de conexiones simultáneas, autentica a los usuarios y puede escalar sin afectar el rendimiento.

¿Quién necesita un Concentrador VPN?

Un concentrador VPN es ideal para corporaciones con miles de empleados remotos. Ofrece conexiones simultáneas escalables mientras asegura que los empleados se conecten de manera segura a la red empresarial principal. Una empresa en expansión también puede beneficiarse significativamente de un concentrador VPN.

¿Los concentradores VPN son similares a las VPNs de sitio a sitio?

No realmente, aunque pueden funcionar de una manera algo similar. Una VPN de sitio a sitio conecta varios sitios en ubicaciones fijas. Es ideal porque elimina la necesidad de configurar múltiples routers. Por otro lado, un concentrador VPN puede conectar a numerosos usuarios desde ubicaciones aleatorias.

¿Cuáles son algunos de los mejores Concentradores VPN?

El mejor concentrador VPN para tu empresa depende de tus necesidades, tamaño de la compañía y otras características de valor añadido. Los concentradores VPN populares y de buena reputación incluyen Cisco Meraki de Cisco, Short Tel y Aruba de la empresa Hewlett Packard Enterprise. Shortel te permite configurar una red de telefonía IP remota.